Introduction :

La collecte d’informations est une étape essentielle en cybersécurité et en test d’intrusion.

Dans cet article, nous allons découvrir comment identifier une cible et obtenir son adresse IP, en utilisant des méthodes simples et accessibles.

Étant une première approche du sujet, nous commencerons par des techniques faciles, en distinguant la collecte active et la collecte passive d’informations.

Qu’est-ce que la collecte d’informations ? :

La collecte d’informations consiste à rassembler des données publiques sur une cible (site web, serveur, domaine, etc.).

Ces informations peuvent inclure :

- l’adresse IP

- le pays d’origine

- les serveurs DNS

- les dates d’enregistrement du domaine

- les informations de contact publiques

Cette étape est toujours réalisée avant toute analyse ou audit de sécurité, et uniquement dans un cadre légal et autorisé.

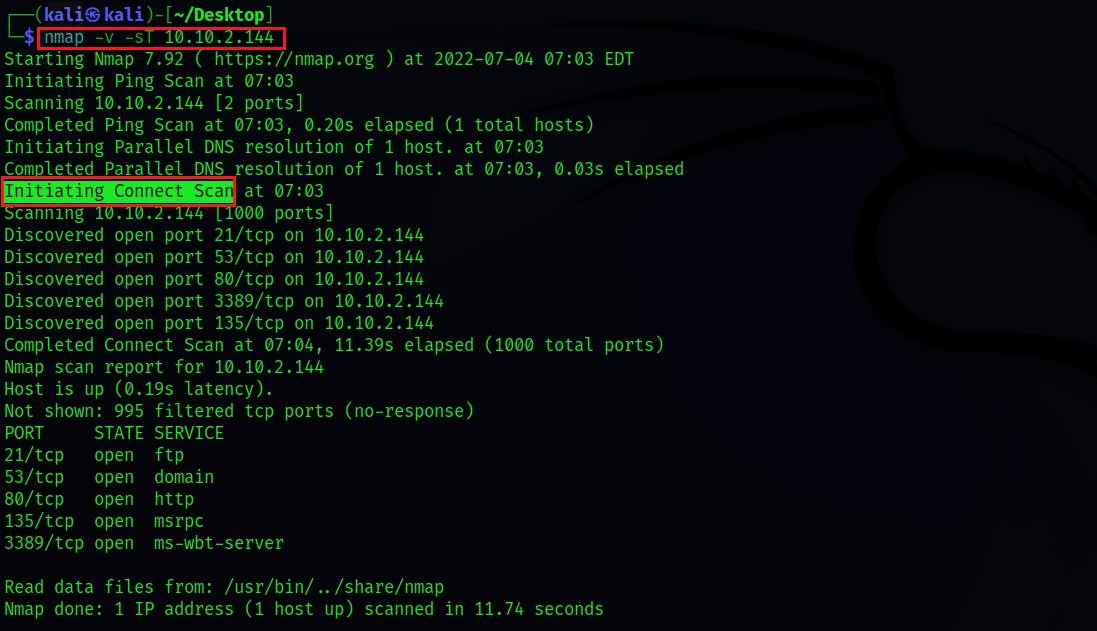

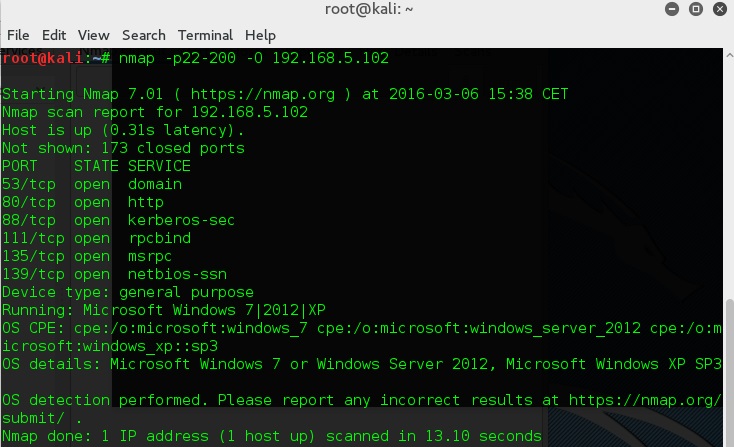

Collecte active d’informations :

Principe de la collecte active :

La collecte active signifie que nous interagissons directement avec la cible.

Cela peut se faire en envoyant des requêtes réseau et en observant les réponses reçues.

Utilisation de l’outil PING :

L’outil PING est installé par défaut sur la majorité des systèmes d’exploitation.

Il permet d’envoyer des paquets ICMP à un site web afin de :

- vérifier s’il est en ligne

- obtenir son adresse IP

Exemple avec un site populaire

- Ouvrir un terminal

- Taper :

ping nomdusite.com

Même si un site bloque les requêtes ping, il est souvent possible de voir son adresse IP dans les résultats.

Utilisation de la commande NSLOOKUP

Un autre outil très utile est NSLOOKUP.

Il permet d’obtenir des informations DNS liées à un domaine.

Commande :

nslookup nomdusite.com

Le résultat affiche :

-les serveurs DNS

-l’adresse IP associée au domaine

En comparant avec les résultats de PING, on constate souvent que l’adresse IP est identique, ce qui confirme la fiabilité de l’information.Collecte passive d’informations

Principe de la collecte passive

La collecte passive consiste à ne pas interagir directement avec la cible.

Les informations sont récupérées via des sites et services publics disponibles sur Internet.

Recherche d’IP via un site web

Certains sites permettent d’obtenir des informations détaillées à partir d’un nom de domaine, comme :

- l’adresse IP

- la géolocalisation

- la ville et le pays

- les serveurs DNS

- les dates d’enregistrement du domaine

Ces données peuvent être vérifiées via des services de cartographie comme Google Maps.

Utilisation de l’outil WHOIS

L’outil WHOIS permet d’obtenir des informations publiques détaillées sur un domaine :

- propriétaire du domaine

- dates d’enregistrement et d’expiration

- serveurs DNS

- adresses email de contact

- adresse physique déclarée

Sur Kali Linux, cet outil est déjà installé.

whois nomdusite.com

Les résultats peuvent varier selon la taille et la popularité du site analysé.

Importance légale et divulgation d’informations

Toutes les informations collectées doivent être :

- publiques

- accessibles légalement

- utilisées uniquement avec autorisation

Parfois, la collecte d’informations révèle des données sensibles accessibles au public.

Cela s’appelle la divulgation d’informations, un élément important à signaler dans un rapport de sécurité.

Conclusion

Nous savons maintenant comment :

- identifier une cible

- obtenir son adresse IP

- collecter des informations de manière active et passive

- utiliser des outils comme PING, NSLOOKUP et WHOIS

Même si ces techniques sont simples, elles constituent une base solide pour comprendre la collecte d’informations en cybersécurité.

Dans les prochaines étapes, il sera possible d’approfondir l’analyse et de découvrir d’autres types de données intéressantes.