Maîtriser les options avancées de Nmap : vers un niveau intermédiaire

Comprendre et exploiter les scans avancés pour une analyse efficace : Après avoir parcouru l’ensemble des vidéos précédentes, vous disposez…

Comprendre et exploiter les scans avancés pour une analyse efficace : Après avoir parcouru l’ensemble des vidéos précédentes, vous disposez…

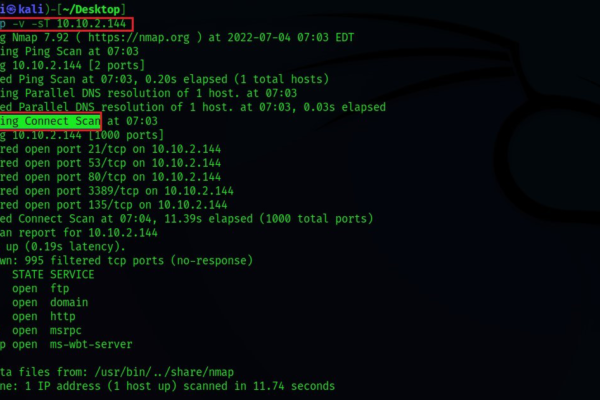

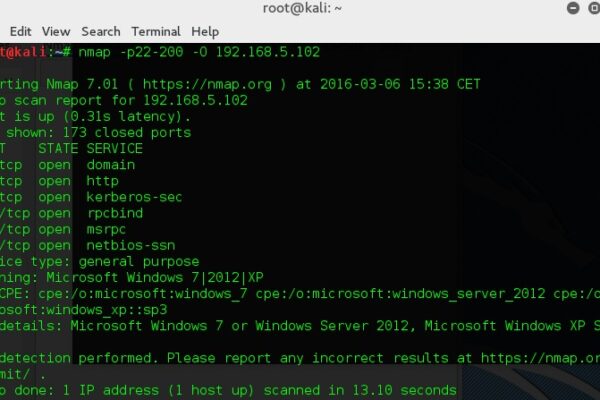

Introduction : aller plus loin que les ports ouverts : Après avoir appris à identifier les ports ouverts, comprendre les…

Introduction : Dans le monde de la cybersécurité et de l’administration réseau, Nmap (Network Mapper) est un outil incontournable. Il…

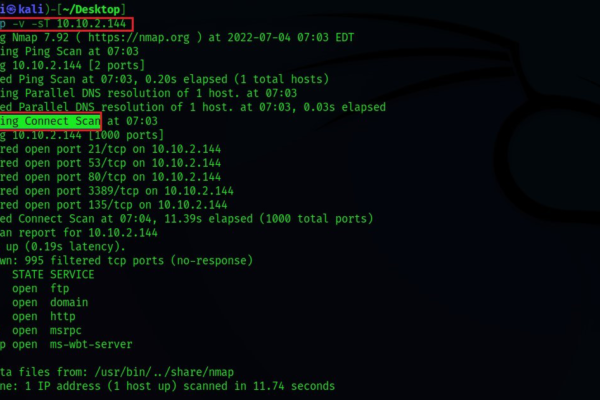

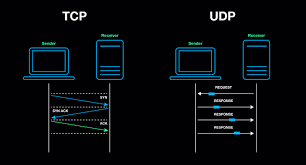

Il est maintenant temps de découvrir les différents types de scan que nous pouvons réaliser avec Nmap, l’un des outils…

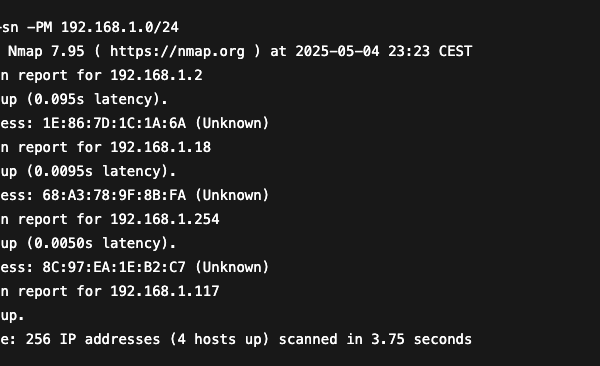

Identifier les machines vulnérables avant le scan des ports : Maintenant que nous savons ce qu’est le scanning et que…

Introduction : Une vue d’ensemble pour débutants : Avant de plonger dans l’analyse réseau, il est utile de rappeler les…

Introduction : de la collecte d’informations au scanning : la collecte d’informations — nous entrons maintenant dans une phase plus…

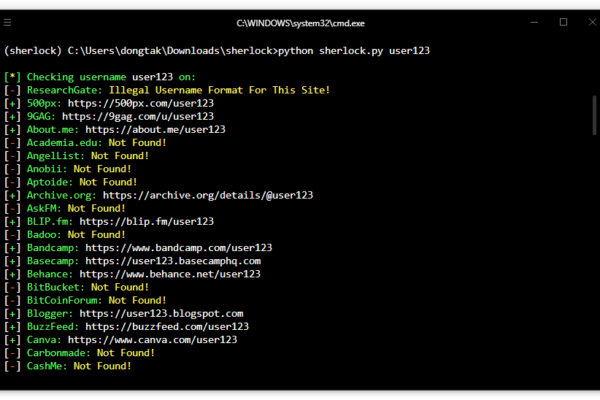

Introduction : avez-vous réussi à télécharger Sherlock ? : Accéder à Sherlock sur GitHub : Pour commencer, ouvrez votre navigateur…

Introduction à la collecte d’emails en cybersécurité : Dans le cadre de la collecte d’informations, les adresses email jouent un…

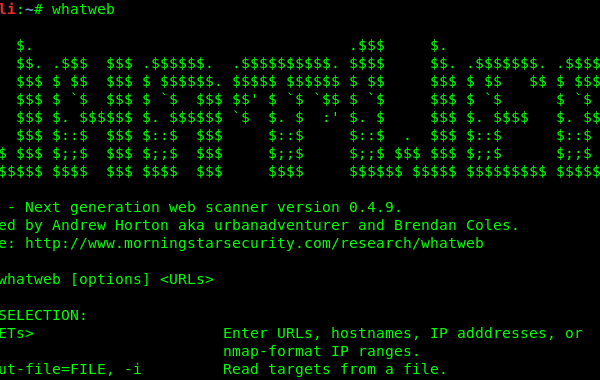

Introduction : Après avoir découvert les bases de l’outil whatWeb et appris à effectuer des scans furtifs sur un site…