Nmap (Network Mapper) est un outil open-source très utilisé par les administrateurs système, les professionnels de la cybersécurité et les hackers éthiques. Il permet de scanner des réseaux, identifier les hôtes actifs, les ports ouverts, les services en cours d’exécution et même la version des systèmes d’exploitation.

Objectif principal de Nmap

La commande nmap permet d’interroger un ou plusieurs hôtes (serveurs, postes de travail, objets connectés, etc.) pour :

- Découvrir les machines actives sur un réseau

- Identifier les ports ouverts

- Détecter les services et leurs versions

- Éventuellement, repérer des failles de sécurité

Les options principales de Nmap

Voici une liste des options les plus couramment utilisées avec nmap, accompagnées d’exemples et d’explications.

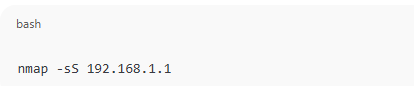

1. -sS : Scan SYN (Stealth Scan)

Effectue un scan TCP « semi-ouvert » (SYN), plus discret qu’un scan complet.

✅ Avantage : Moins détectable par les systèmes de détection d’intrusion.

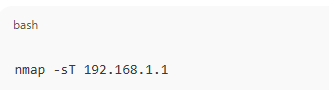

2. -sT : Scan TCP connect()

Effectue une connexion TCP complète avec la cible. Utilisé par défaut si nmap est lancé sans privilèges root.

Moins discret que le scan SYN, mais utile en l’absence de droits administrateur.

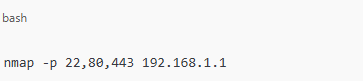

3. -p : Spécifier les ports à scanner

Permet de cibler un ou plusieurs ports spécifiques.

Utile pour restreindre l’analyse à des ports connus ou critiques.

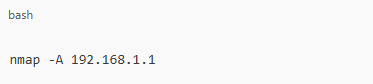

4. -A : Scan agressif

Active plusieurs fonctionnalités avancées : détection de l’OS, version des services, traceroute, scripts Nmap.

Très complet mais plus long et plus détectable.

5. -O : Détection du système d’exploitation

Tente d’identifier le système d’exploitation cible à partir de ses réponses réseau.

Nécessite souvent des droits root.

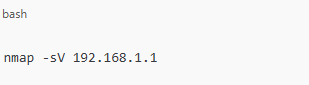

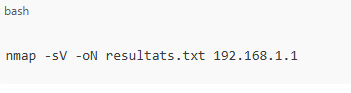

6. -sV : Détection des versions des services

Identifie les services et leurs versions sur les ports ouverts.

📦 Très utile pour l’inventaire réseau ou l’analyse de vulnérabilités.

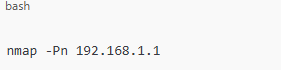

7. -Pn : Ne pas effectuer de ping

Ignore la phase de détection des hôtes (ping) et scanne directement la cible.

Utile quand la cible filtre ou bloque les requêtes ICMP.

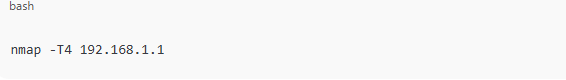

8. -T : Régler la vitesse du scan

De -T0 (très lent, furtif) à -T5 (très rapide, agressif).

Idéal pour ajuster selon les objectifs (furtivité vs. rapidité).

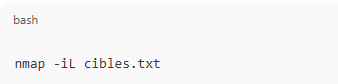

9. -iL : Scanner une liste d’hôtes

Permet de scanner plusieurs cibles listées dans un fichier.

📁 Pratique pour les audits sur des réseaux entiers.

10. -oN, -oX, -oG : Sortie des résultats

-oN : sortie normale

-oX : sortie XML

-oG : sortie en format grepable (facile à traiter par scripts)

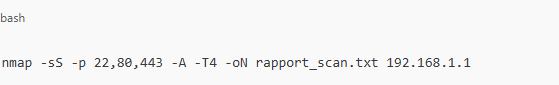

Exemple complet

Ce scan effectue une analyse SYN sur trois ports, avec détection OS/services, en vitesse rapide, et enregistre le résultat.

🔐 Avertissement

L’utilisation de nmap sur des réseaux sans autorisation explicite peut être illégale. Assurez-vous toujours d’avoir le consentement du propriétaire du réseau avant de lancer un scan.

Nmap est un outil incontournable pour toute analyse réseau ou mission de cybersécurité. En combinant intelligemment ses options, vous pouvez obtenir une vue détaillée de votre réseau, identifier les vulnérabilités et renforcer la sécurité de votre infrastructure.