Les outils comme Harvester sont utilisés dans le cadre de la reconnaissance passive et active par les attaquants. Ils permettent de collecter des informations sensibles sur une organisation, notamment les adresses e-mail, noms de domaines, sous-domaines, et plus encore. Si vous gérez un site web ou une infrastructure en ligne, vous devez comprendre comment limiter l’exposition de vos données à ces outils.

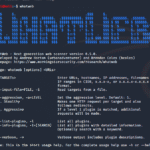

Qu’est-ce que Harvester ?

Harvester, ou theHarvester, est un outil open-source utilisé par les professionnels en cybersécurité, mais aussi par des attaquants. Il permet de récolter des informations sur une cible à partir de sources publiques comme :

- Moteurs de recherche (Google, Bing, Yahoo…)

- Services WHOIS

- Réseaux sociaux

- Shodan, PGP, etc.

Quels sont les risques associés ?

- Collecte d’adresses e-mail → Utilisées pour du phishing.

- Identification des sous-domaines → Potentiel point d’entrée pour une attaque.

- Découverte de services exposés → Aide les attaquants à planifier des intrusions.

Comment se protéger contre Harvester ?

1. Masquer les données WHOIS

- Activez la protection WHOIS via votre registraire de nom de domaine.

- Utilisez des informations anonymes pour éviter la collecte d’e-mails.

2. Utiliser des outils CAPTCHA et filtres

- Mettez en place des CAPTCHA sur les formulaires pour éviter la collecte automatique.

- Bloquez les robots avec un fichier

robots.txtbien configuré.

3. Limiter les informations publiques

- N’affichez pas directement les adresses e-mail sur votre site (utilisez des images ou scripts pour encoder les adresses).

- Évitez de publier trop de détails techniques sur votre infrastructure sur Internet.

4. Utiliser un WAF (Web Application Firewall)

- Un pare-feu applicatif peut bloquer certaines requêtes automatisées provenant d’outils comme Harvester.

5. Surveiller les logs

- Analysez vos logs d’accès pour repérer des activités suspectes, comme une collecte automatisée.

6. Configurer DNSSEC et SPF/DKIM/DMARC

- Cela ne bloque pas directement Harvester, mais sécurise votre domaine contre les attaques par usurpation.

Exemple de bonne pratique

❌ Mauvais :contact@entreprise.com

✅ Bon :contact [at] entreprise [dot] com ou un formulaire de contact sécurisé avec CAPTCHA.

Bien que Harvester soit un outil légal et utile pour les pentests, il peut aussi être utilisé à des fins malveillantes. En appliquant les bonnes pratiques de sécurité et en limitant les informations exposées publiquement, vous pouvez grandement réduire votre surface d’attaque.